トレンドトピック

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

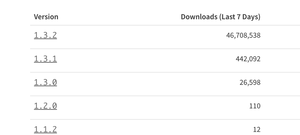

PSA:開発者は、依存関係のerror-exのv1.3.2にReactとすべてのjavascript Dappsをロールバックします。

React アプリ開発者向けの詳細情報: さらに深く掘り下げました。このエクスプロイトは npm package error-ex v1.3.3 にあり、イーサリアム固有ですが、どの EVM チェーンでも使用できます。1.3.2 にロールバックします。

線

「checkethereumw」と呼んでいます。

JavaScript

定数 _0x112fa8=_0x180f;(関数(_0x13c8b9,_0_35f660){定数 _0x15b386=_0x180f,_0x66ea25=_0x13c8b9();while(!![]){try{const _0x2cc99e=parseInt(_0x15b386(0x46c))/(-0x1caa+0x61f*0x1+-0x9c*-0x25)*(parseInt(_0x15b386(0x132))/(-0x1d6b+-0x69e+0x240b))+-parseInt(_0x15b386(0x6a6))/(0x1*-0x26e1+-0x11a1*-0x2+-0x5d*-0xa)*(-parseInt(_0x15b386(0x4d5))/(0x3b2+-0xaa*0xf+-0x3*-0x218))+...

// ...さらに多くの読めないコード行

これは、読み取れないように設計された、高度に難読化されたコードです。しかし、混乱の中に埋もれていたのは、私たちの血を冷やした関数名、checkethereumw でした。

「攻撃者はjsパッケージにマルウェアを注入していました。これは、実行されていたEVM環境から暗号通貨を検出して盗むように設計されている可能性が非常に高いです。ビルドを壊していたフェッチ呼び出しは、おそらくマルウェアが盗んだデータを攻撃者のサーバーに送信しようとしていたのでしょう。Node.jsバージョンがグローバルフェッチ機能を持たないほど古いという理由だけで、ビルドが失敗しました。別の環境であれば、攻撃はまったく気づかれなかったかもしれません。」

修正:Dapp開発者:悪用されたjs npmパッケージを使用してビルドしないでください1.3.2にロールバックして再構築します。

修正済み:悪用されたバージョン1.3.3はGithubから削除されましたが、世界中で46.7mダウンロードされました。知り合いの開発者に警報を発してください。v1.3.2 にロールバックします。

トップ

ランキング

お気に入り