熱門話題

#

Bonk 生態迷因幣展現強韌勢頭

#

有消息稱 Pump.fun 計劃 40 億估值發幣,引發市場猜測

#

Solana 新代幣發射平臺 Boop.Fun 風頭正勁

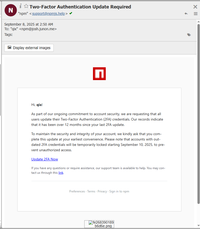

🚨 NPM供應鏈攻擊 🚨

流行的開發者qix成為了網絡釣魚的受害者。惡意代碼被注入到npm包中,現在在簽名時劫持加密交易。

攻擊方法:

• 鉤住錢包功能(請求/發送)

• 在ETH/SOL交易中交換收款地址

• 替換網絡響應中的地址

受影響的:chalk, strip-ansi, color-convert等

保持安全:

✓ 在錢包界面驗證收款人/金額

✓ 粘貼後檢查地址是否更改

✓ 審查最近的交易

✓ 對於高價值操作使用硬體錢包

詳情:

37.89K

熱門

排行

收藏